Minacce del Phishing: 3 minacce che devi conoscere

Le Minacce del Phishing rappresentano un pericolo in continua crescita per le Aziende di ogni dimensione. Secondo le statistiche più recenti, le attività di Phishing sono in costante aumento, mettendo a repentaglio non solo i dati sensibili delle organizzazioni, ma anche la fiducia dei clienti e la reputazione aziendale.

Il Phishing è diventato un’arma insidiosa nelle mani degli aggressori, con attacchi sempre più sofisticati e mirati. Affrontare questa minaccia dovrebbe essere una priorità assoluta per le aziende di tutto il mondo. In questo articolo, esploreremo in dettaglio le Minacce del Phishing, esaminando le statistiche più recenti e sottolineando l’importanza cruciale di adottare strategie efficaci di protezione informatica. Continua a leggere per scoprire come proteggere la tua azienda da questa crescente minaccia digitale.

Nel vasto panorama delle minacce informatiche, il “Phishing” rappresenta uno dei pericoli più insidiosi e diffusi che le aziende affrontano oggi. Questa forma di attacco cibernetico, nota come “phishing tradizionale,” si è evoluta nel tempo, diventando più sofisticata e pericolosa che mai. In questo articolo, esploreremo in dettaglio le minacce del phishing tradizionale, comprese le sue definizioni, le tecniche comuni utilizzate dagli aggressori e quali danni possono infliggere alle aziende.

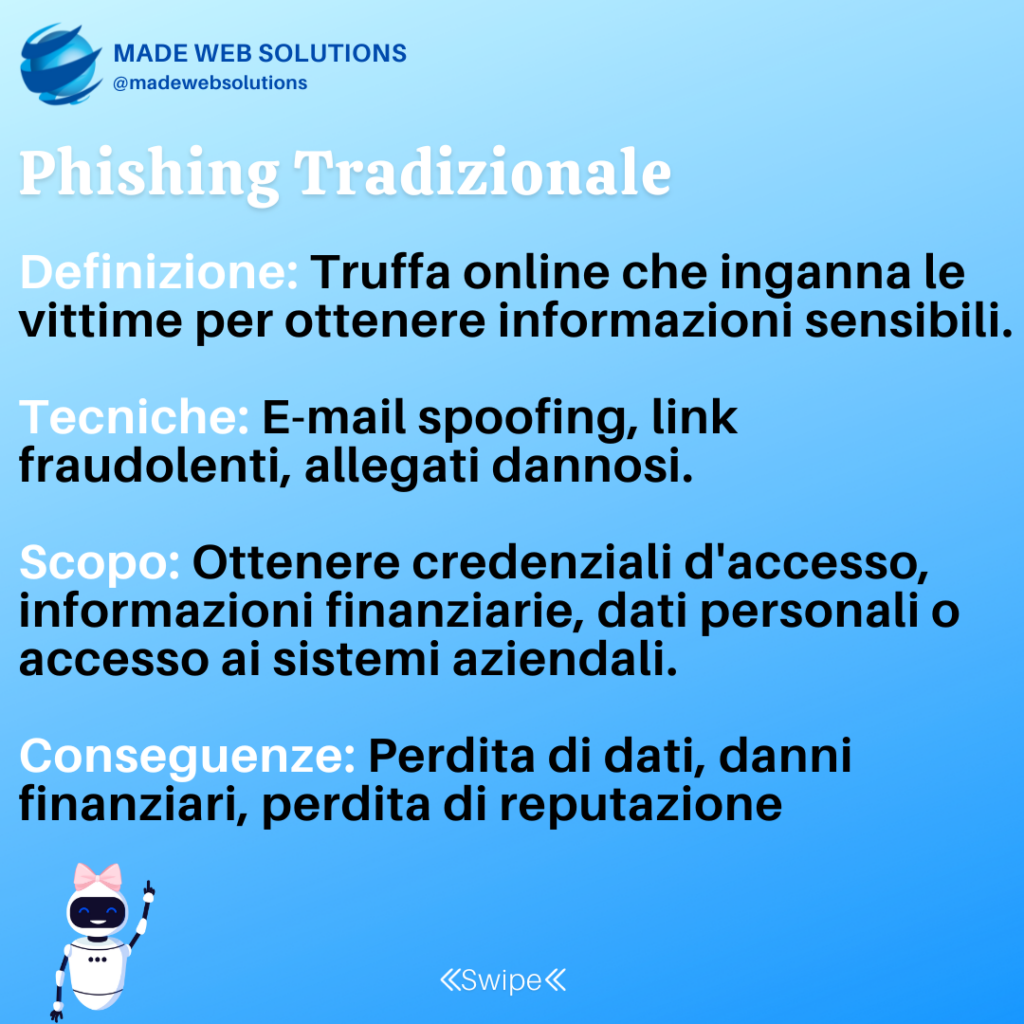

1.Phishing Tradizionale

Il Phishing Tradizionale è un tipo di truffa online in cui gli aggressori cercano di ingannare le vittime facendosi passare per entità fidate o legittime al fine di ottenere informazioni sensibili come password, dati finanziari o informazioni personali. Questi truffatori utilizzano principalmente e-mail, messaggi istantanei, siti web contraffatti o altre forme di comunicazione digitale per eseguire i loro attacchi.

Tecniche Comuni di Phishing

Gli aggressori di Phishing Tradizionale adottano diverse tecniche astute per attirare le vittime nella loro rete. Alcuni esempi includono:

E-mail Spoofing: Gli aggressori falsificano l’indirizzo e-mail del mittente, rendendo l’e-mail sembrare provenire da una fonte legittima. Questo inganna le vittime a pensare che l’e-mail sia autentica.

Link Fraudolenti: Le e-mail di phishing spesso contengono link a siti web contraffatti che sembrano identici a quelli ufficiali. Le vittime vengono indotte a inserire informazioni sensibili su questi siti.

Attachments Malevoli: Alcuni attacchi di phishing includono allegati dannosi che possono infettare il computer della vittima con malware, come virus o ransomware.

Cosa cercano gli hacker e quali danni possono causare

Gli hacker cercano principalmente di ottenere accesso a informazioni sensibili o risorse finanziarie. Questi possono includere:

Credenziali d’Accesso: Password e nomi utente per account online, inclusi account bancari, e-mail e social media.

Informazioni Finanziarie: Numeri di carte di credito, dati bancari e altre informazioni finanziarie che possono essere utilizzate per frodi finanziarie.

Informazioni Personali: Dati sensibili come numeri di previdenza sociale, date di nascita e altre informazioni personali che possono essere utilizzate per il furto di identità.

Accesso a Sistemi Aziendali: Nell’ambito aziendale, gli aggressori cercano di ottenere accesso ai sistemi e alle reti aziendali per scopi di spionaggio industriale o estorsione.

Le conseguenze di un attacco di Phishing possono essere devastanti per le aziende, che rischiano la perdita di dati sensibili, danni finanziari, perdita di reputazione e interruzioni delle operazioni aziendali.

2.Spear Phishing

Tra le varie forme di Phishing, il “Spear Phishing” emerge come una delle minacce più insidiose. In questo paragrafo, esploreremo cos’è il Spear Phishing, come si differenzia dal Phishing Tradizionale e forniremo un caso studio di un attacco di Spear Phishing riuscito.

È essenziale essere preparati per difendersi da queste minacce.

Cos’è il Spear Phishing e come si differenzia dal Phishing Tradizionale

Il Phishing Tradizionale coinvolge l’invio di e-mail di massa che cercano di ingannare le vittime per ottenere informazioni sensibili come password o dati finanziari. Il Spear Phishing, d’altro canto, è molto più mirato e personalizzato. Gli aggressori fanno ricerche dettagliate sulle loro vittime e utilizzano queste informazioni per creare e-mail o messaggi che sembrano provenire da fonti attendibili. Questa personalizzazione rende gli attacchi di Spear Phishing estremamente difficili da riconoscere.

Come gli Hacker personalizzano gli attacchi per ottenere informazioni sensibili

Gli hacker di Spear Phishing investono tempo nella raccolta di informazioni sulle loro vittime. Queste informazioni possono includere nomi, posizioni lavorative, contatti personali e altre informazioni sensibili. Usano queste informazioni per creare e-mail convincenti che sembrano provenire da colleghi, superiori o servizi legittimi. Ad esempio, un aggressore potrebbe inviare un’e-mail che sembra provenire dalla direzione aziendale, richiedendo dati finanziari o informazioni di accesso. La personalizzazione rende le vittime più inclini a cadere nell’inganno

3.Whaling

Il “Whaling” è una variante particolarmente insidiosa che prende di mira i vertici aziendali. In questo paragrafo, esploreremo cos’è il whaling, esempi di aziende famose colpite e le misure cruciali per proteggere i leader aziendali da queste minacce.

Cos’è il Whaling e chi sono i bersagli

Il Whaling è una forma avanzata di Phishing che mira alle figure di alto livello all’interno di un’azienda. Gli aggressori di Whaling cercano di impersonare dirigenti, manager o addirittura il CEO per ottenere informazioni sensibili o compiere azioni dannose. I bersagli principali includono dirigenti, responsabili finanziari e dirigenti IT, poiché sono detentori di informazioni critiche e possono autorizzare transazioni finanziarie significative.

Misure per proteggere i vertici aziendali

La protezione dei vertici aziendali dalle minacce del Whaling richiede una serie di misure preventive e di sicurezza:

Formazione e Sensibilizzazione: Educare i dirigenti e il personale chiave sulla minaccia del Whaling e su come riconoscerlo è essenziale.

Autenticazione Multifattore (MFA): Implementare MFA per l’accesso a sistemi e dati critici, rendendo più difficile per gli aggressori impersonare i dirigenti.

Controllo degli Indirizzi Email: Verificare attentamente gli indirizzi email dei mittenti e utilizzare filtri anti-spoofing per identificare email false.

Politiche di Autorizzazione: Stabilire chiaramente le procedure di autorizzazione per transazioni finanziarie e richiedere conferme aggiuntive per le richieste fuori dall’ordinario.

Monitoraggio Costante: Monitorare costantemente l’attività email dei dirigenti per individuare comportamenti sospetti.

Pianificazione di Risposta agli Incidenti: Avere un piano di risposta agli incidenti ben definito in caso di attacco di Whaling è cruciale per limitare danni e perdite.

Minacce del Phishing: Conclusioni

In un mondo digitale in costante evoluzione, le minacce del Phishing rappresentano una seria minaccia per la sicurezza delle aziende. Soprattutto, il “Whaling,” che mira direttamente ai vertici aziendali, costituisce una sfida significativa. La protezione contro queste minacce richiede un approccio strategico e una preparazione adeguata.

Per garantire la sicurezza dei tuoi dirigenti e la protezione dei dati aziendali, è essenziale agire con tempestività e consapevolezza. La nostra Agenzia specializzata in Sicurezza Informatica è pronta ad aiutarti a difendere la tua azienda da queste minacce sempre crescenti. Offriamo soluzioni su misura, formazione avanzata e monitoraggio costante per proteggere i tuoi asset più preziosi.

Non aspettare che un attacco di Phishing metta a repentaglio la tua azienda. Contattaci oggi stesso per una consulenza gratuita e scopri come possiamo aiutarti a rafforzare la tua sicurezza informatica.

Ti lasciamo di seguito il link all’articolo sulle 7 misure di sicurezza che tutti dovrebbero adottare, ti raccomandiamo di non perdertelo, clicca QUI

La tua Azienda merita la massima protezione, e noi siamo qui per garantirla. La tua sicurezza è la nostra priorità.